Klar for nye mobile sikkerhetskrav

Tavler og smartfoner kommer til å rulle inn med full kraft i bedriftene. Paret med nye sosiale arbeidsformer må sikkerheten justeres. Som vanlig.

En ny runde med tavler og et smartfonmarked der utvalg gjør at temperaturen stiger. Denne gangen er det personlig. For hver enhet vil oppfattes som en terminal som i det ene øyeblikket er privat, i det neste jobborientert. Hver bruker vil også ha flere terminaler og forvente at støtten til sikker bruk leveres av it-avdelingene.

I oktober lansert Check Point nye sikkerhetsløsninger for Apple-terminaler, og støtte for smartfoner med Symbian, Windows Phone 7 eller Android kommer nå i januar. Distribusjonen er tilpasset appletsbutikker, og innebærer at sikkerhets-apps-en i seg selv er gratis. Koden som aktiverer og konfigurer sikkerheten i enheten deles ut av it-avdelingen.

Applikasjonsblad

Check Point har det siste året vært ut og handlet inn. Det er snakk om å møte de nyeste trendene med etablert programvare og målrettete nyinnkjøp. Det innebærer nyheter både ytterst i kanten og finsikting for et nettverk med ekstremt fleksibel sluttbruk. De siste årene har selskapet ryddet opp i lisensieringen og innført såkalte software-blades. De hevder at kundene er svært fornøyd med skreddersømmen av løsninger tilpasset kundene, og at det er lav utskifting av kunder.

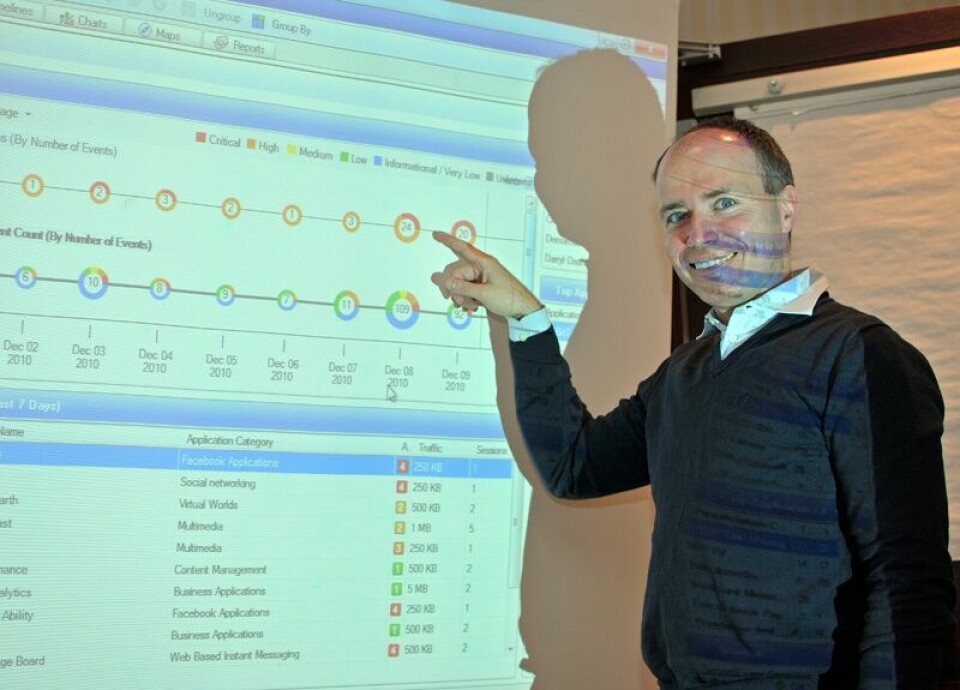

Nyeste tilskudd er Application Control Software Blade. Målet er å gjenkjenne og kontrollere alle typer nettorienterte applikasjoner, inkludert sosiale nettverk. Gjennom komponenter fra oppkjøpet av AppWiki kan Check Point lage og gruppere/kategorisere 92 000 slike applikasjoner. Så kan regler lages for gruppene eller for den enkelte applikasjon. Som for eksempel at det er mulig å se men ikke laste opp video til Youtube.

Paradigmeskiftet

Sosiale nettverk er sentralt for å endre bruksmønster og forventinger til bruk i bedriften i bedriften. De fortsetter langs etter sporet de har av endepunktsikkerhet, og legger inn loggbar kontroll med sosiale medier. Dette innebærer egenansvar og egenkontroll for ansatte.

|

Når ansatte fyrer opp en sesjon av for eksempel Facebook, kan retningslinjer bli presentert og må godkjennes og logges før Facebook blir tilgjengelig. Her kan finjusteringer skje, slik at for eksempel bilder eller notater ikke kan lages så lenge man er på en jobb-enhet. Check Point anbefaler at kundene lar denne funksjonaliteten stå og bare skanne all trafikk i noen uker før de setter reglene.

- Bare det å skaffe oversikt vil gjøre hverdagen enklere. Mange it-avdelinger mangler denne oversikten, noe som både er et driftsproblem og et problem med samsvarsregler, poengterer Christian Sandberg i Check Point Norden.

Til å dø for

Han understreker at Check Point sin egen «killer-app» er administrasjonsverktøyet som i basis ble modellert i 1994. For den som har opplevd varierte utgaver av denne opp gjennom årene vil nok sette pris på gjeldende variant.

Forskjellige visualiseringer er på plass, med oversikter og muligheter til å bore seg ned i detaljene. Kombinert med tydelig ikonbruk vil jobben med å drifte og skaffe informasjon bli enklere. Selv om kompleksiteten i antall enheter og nettverk uten grenser.

- Det unike er at vi er i stand til å finsikte både fra og til-reglene. Dette gjør at nye typer enheter kan sikres på linje med klassiske enheter i nettverket, sier Sandberg. Disse reglene inkluderer at reglene kan variere med bruker, enhet og sted både i fra- og til-siden av trafikken

Erfaringene har blant annet kommet gjennom IPv6-implementeringen. Som tilleggspakke har Check Point støttet IPv6 i åtte år. Dette har blant annet vært drevet av markedet for små mobile enheter, spesielt i Japan hvor IPv6 har vært i vanlig bruk lenge. Når den store overgangen kommer i resten av verden løpet av de neste to åra, så er selskapet klar med standard integrasjon av IPv6 fra sommeren 2011.

Når en bruker starter en applikasjon som er under regler, orienteres det om retningslinjer og grunnen logges.

Når en bruker starter en applikasjon som er under regler, orienteres det om retningslinjer og grunnen logges.